Được biết đến như một trong những mối đe dọa lớn nhất trên Internet, Trojan đã trở thành một nỗi ám ảnh lớn đối với người dùng công nghệ. Vậy cụ thể Trojan là gì? Trojan hoạt động như thế nào? Có bao nhiêu loại phần mềm Trojan phổ biến? Trong bài viết dưới đây, Tino Group sẽ giúp bạn tìm hiểu chi tiết hơn về Trojan.

Trojan là gì?

Trojan là một loại phần mềm độc hại, được thiết kế để xâm nhập vào hệ thống máy tính mục tiêu. Trojan sẽ giả mạo thành một phần mềm hoặc tập tin hữu ích để đánh lừa người dùng.

“Trojan” bắt nguồn từ tên con ngựa gỗ trong thần thoại Hy Lạp. Bên trong con ngựa là những yếu tố nguy hại mà chúng ta không thể lường trước được. Và điều này đã thể hiện tính che giấu và xâm nhập của loại phần mềm độc hại mang tên Trojan. Mục tiêu của Trojan là lừa người dùng thực hiện các hành động không mong muốn, như gây thiệt hại, đánh cắp thông tin, phát tán mã độc.

Nguyên lý hoạt động của Trojan

Ngụy trang và lừa đảo

Trojan thường được đặt tên và thiết kế trông giống như một phần mềm hữu ích hoặc tập tin không gây nghi ngờ. “Lớp vỏ bọc” của Trojan có thể là các phần mềm miễn phí, video, ứng dụng hữu ích hoặc thậm chí tài liệu tải về.

Xâm nhập vào hệ thống

Khi được tải xuống và chạy trên máy tính mục tiêu, Trojan sẽ xâm nhập vào hệ thống qua các lỗ hổng bảo mật hoặc sử dụng các phương pháp xâm nhập khác.

Thực hiện hành động độc hại

Khi đã xâm nhập thành công, Trojan sẽ thực hiện các hành động độc hại theo sự kiểm soát của kẻ tấn công, như:

- Ghi lại hoạt động: Trojan có thể ghi lại các hoạt động của người dùng trên máy tính, bao gồm: các thao tác trình duyệt, nhập liệu và hoạt động trực tuyến.

- Đánh cắp thông tin cá nhân: Trojan có thể lấy cắp thông tin nhạy cảm như tên người dùng, mật khẩu, thông tin tài khoản ngân hàng và thẻ tín dụng.

- Tạo cửa sau (backdoor): Một số loại Trojan có khả năng tạo ra cửa sau vào hệ thống, cho phép kẻ tấn công từ xa kiểm soát máy tính mục tiêu.

- Phát tán mã độc khác: Trojan được sử dụng để tải và cài đặt các phần mềm độc hại khác lên máy tính, mở ra cánh cửa cho các cuộc tấn công tiếp theo.

- Tấn công từ xa: Một số Trojan sẽ cho phép kẻ tấn công thực hiện các hành động từ xa trên máy tính mục tiêu, như kiểm soát webcam, gửi email độc hại hoặc thậm chí tấn công vào các hệ thống khác trên mạng nội bộ.

Che giấu sự tồn tại

Một số Trojan có khả năng thay đổi cách hoạt động của hệ thống hoặc thay đổi các tệp hệ thống để che giấu sự tồn tại của chúng, gây khó khăn cho quá trình phát hiện và loại bỏ.

Một số phần mềm Trojan phổ biến

Backdoor Trojan

Đây là loại Trojan có khả năng tạo ra một cửa sau vào hệ thống mục tiêu, cho phép kẻ tấn công từ xa kiểm soát và thực hiện các hoạt động độc hại.

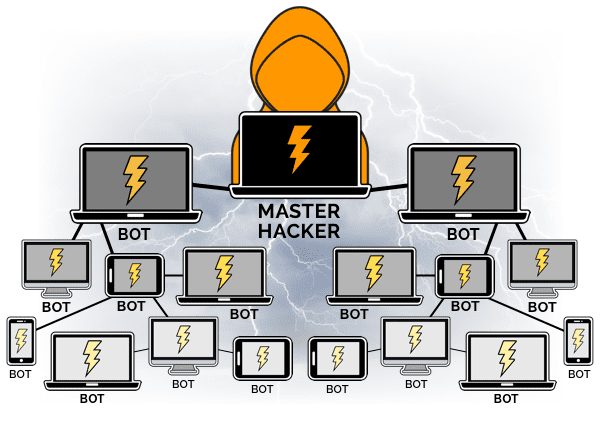

Distributed Denial of Service (DDoS) attack Trojan

Loại Trojan này biến máy tính mục tiêu thành một botnet để tham gia vào các cuộc tấn công DDoS, gây quá tải và làm cho dịch vụ trở nên không khả dụng.

Downloader Trojan

Đây là loại Trojan được dùng để tải và cài đặt các phần mềm độc hại khác từ xa, mở ra cánh cửa cho các cuộc tấn công tiếp theo.

Fake AV Trojan

Đây là loại trojan giả mạo các chương trình diệt virus và yêu cầu người dùng trả tiền để loại bỏ những “mối đe dọa” không tồn tại.

Game-thief Trojan

Game-thief Trojan thường nhắm vào dữ liệu và thông tin trong các trò chơi trực tuyến, như tài khoản game và vật phẩm có giá trị để đánh cắp.

Infostealer Trojan

Loại Trojan này tập trung vào việc đánh cắp thông tin cá nhân và dữ liệu nhạy cảm từ máy tính mục tiêu.

Mailfinder Trojan

Mailfinder Trojan thu thập địa chỉ Email từ máy tính mục tiêu. Sau đó chúng sẽ được sử dụng để phát tán spam hoặc tiến hành các cuộc tấn công khác.

Ransom Trojan

Ransom Trojan mã hóa dữ liệu trên máy tính mục tiêu và đòi tiền chuộc để cung cấp khóa giải mã.

Remote Access Trojan

Remote Access Trojan cho phép kẻ tấn công từ xa kiểm soát và thực hiện các hoạt động trên máy tính mục tiêu.

Rootkit Trojan

Rootkit Trojan thay đổi cách hoạt động của hệ thống để che giấu sự tồn tại và những hoạt động độc hại mà chúng gây ra.

SMS Trojan

SMS Trojan tấn công vào điện thoại di động và gửi tin nhắn SMS không mong muốn, thường để kiếm lợi bất hợp pháp.

Trojan Banker

Loại Trojan này tập trung vào việc đánh cắp thông tin tài khoản ngân hàng và thông tin thanh toán trực tuyến.

Trojan IM

Đây là loại Trojan nhắm vào các dịch vụ tin nhắn tức thì (Instant Messaging) và thường được sử dụng để lây lan thông qua các cuộc trò chuyện.

Các ví dụ về cuộc tấn công phần mềm độc hại Trojan

Emotet Trojan

Emotet Trojan là một ví dụ điển hình về loại phần mềm độc hại Trojan. Cuộc tấn công này đã gây ra những tác động khủng khiếp trong cộng đồng an ninh mạng. Ban đầu, Emotet được phát hiện vào năm 2014 như một Trojan banking. Tuy nhiên, sau đó, Emotet đã tiến hóa, trở thành một nền tảng phân phối cho các loại phần mềm độc hại khác như ransomware và mã đào tiền điện tử.

Emotet hoạt động bằng cách gửi email chứa tệp đính kèm độc hại hoặc liên kết độc hại đến người dùng. Khi người dùng mở tệp đính kèm hoặc liên kết, Emotet sẽ tự động tải và cài đặt mã độc vào hệ thống. Sau khi xâm nhập, Emotet bắt đầu lây nhiễm sang các máy tính khác trong mạng. Thậm chí, Emotet còn ăn sâu vào hệ thống để ăn cắp thông tin, tạo backdoor hoặc “gieo rắc” ransomware.

Emotet đã tạo ra sự lan truyền toàn cầu, gây thiệt hại hàng tỷ đô la cho các tổ chức, doanh nghiệp và cá nhân. Để đối phó với Emotet, các nhà nghiên cứu an ninh mạng và cơ quan thúc đẩy an ninh mạng đã phải đặt ra nhiều biện pháp. Cuối cùng, vào năm 2021, các chuyên gia đã tập trung mọi nguồn lực để đánh gục mạng lưới hoạt động của Emotet.

ZeuS/Zbot

Zeus Trojan, còn được gọi là Zbot, là một Trojan banking nổi tiếng xuất hiện vào năm 2007. Loại Trojan đã tạo ra một loạt các biến thể và phiên bản khác nhau, gây ra nhiều cuộc tấn công vào những hệ thống ngân hàng và cá nhân trên toàn thế giới.

Zeus thường được phân phối qua các Email rác, tệp đính kèm độc hại hoặc liên kết độc hại. Khi máy tính bị nhiễm, Zeus sẽ “lắng nghe” và ghi lại các hoạt động gõ phím, nhằm đánh cắp thông tin đăng nhập, thông tin tài khoản ngân hàng và các dữ liệu quan trọng khác. Đồng thời, Zeus cũng có khả năng tạo ra các trang web giả mạo để lừa đảo người dùng nhập thông tin nhạy cảm.

Zeus Trojan đã tạo ra nhiều cuộc tấn công mạng lớn và gây ra thiệt hại nặng nề cho cả các tổ chức, cá nhân. Dù đã có nhiều nỗ lực để chặn và đối phó với Zeus, nhưng đây vẫn là một trong những ví dụ tiêu biểu về cách thức tấn công của Trojan banking. Loại virus đáng sợ này có thể làm suy yếu an ninh mạng và gây hậu quả nghiêm trọng.

Biện pháp phòng tránh Trojan

Sử dụng phần mềm diệt virus và tường lửa

Cài đặt và duy trì phần mềm diệt virus, tường lửa mạnh mẽ sẽ giúp bạn tránh khỏi sự tấn công của Trojan. Bạn có thể cập nhật phần mềm diệt virus và tường lửa thường xuyên để sớm phát hiện cũng như ngăn chặn các mối nguy mới.

Luôn cập nhật hệ thống

Cài đặt các bản vá bảo mật mới nhất cho hệ điều hành và các ứng dụng trên máy tính là cách giúp tránh khỏi Trojan hiệu quả. Những bản vá thường chứa các sửa lỗi bảo mật để bảo vệ khỏi các lỗ hổng tiềm ẩn.

Kiểm tra kỹ trước khi mở tập tin

Bạn tuyệt đối không tải tập tin, ứng dụng hoặc phần mềm từ các nguồn không rõ nguồn gốc hoặc không tin cậy. Bên cạnh đó, bạn hãy kiểm tra kỹ tên tập tin, đường dẫn URL và đánh giá tính hợp pháp của nguồn tải xuống.

Thận trọng khi mở các Email liên kết

Bạn không nên mở tập tin đính kèm hoặc click vào liên kết trong các Email từ nguồn không xác định hoặc không rõ. Các Trojan thường được phân phối qua Email rác.

Không cung cấp thông tin cá nhân vô tội vạ

Một trong những cách thoát khỏi sự tấn công Trojan là bạn tuyệt đối không cung cấp thông tin cá nhân/thông tin tài khoản quan trọng trong các trang web hoặc liên kết không đáng tin cậy.

Sử dụng trình duyệt an toàn

Tốt nhất, bạn nên sử dụng trình duyệt có tích hợp các tính năng bảo mật cao, chẳng hạn như chặn pop-up, chặn các trang web độc hại và cảnh báo về những trang web không an toàn.

Kiểm tra URL trước khi click vào

Trước khi nhấp vào liên kết, bạn hãy di chuột qua đường dẫn URL để kiểm tra xem liệu nó có đúng với trang web mà bạn dự định truy cập hay không.

Sử dụng phần mềm chống đánh cắp thông tin

Bạn có thể sử dụng phần mềm chống đánh cắp thông tin (anti-keylogging software) để ngăn chặn các Trojan ghi lại các thao tác gõ phím của mình.

Backup dữ liệu thường xuyên

Để đảm bảo có thể phục hồi dữ liệu trong trường hợp máy tính bị nhiễm mã độc, bạn nên sao lưu dữ liệu quan trọng thường xuyên.

Trojan là một mã độc nguy hiểm trong thế giới an ninh mạng. Loại mã độc này có khả năng gây ra hậu quả nghiêm trọng cho hệ thống và thông tin cá nhân của người dùng. Qua bài viết trên, Tino Group hy vọng bạn đã hiểu rõ Trojan là gì cũng như những loại phần mềm Trojan nguy hại. Hãy tiếp tục theo dõi Tino Group để không bỏ lỡ những bài viết hay và hữu ích khác nhé!

Những câu hỏi thường gặp

Làm thế nào xác định máy tính bị nhiễm Trojan?

Bạn có thể nhận biết máy tính bị nhiễm Trojan qua các dấu hiệu như:

- Tốc độ máy tính chậm đi đáng kể.

- Sự xuất hiện của các chương trình hoặc tập tin không xác định.

- Các thông báo lỗi xuất hiện thường xuyên.

Trojan lây lan như thế nào?

Thường không tự lây lan như Worm, Trojan sẽ cần đến sự can thiệp của người dùng để chạy tập tin độc hại hoặc mở liên kết độc hại.

Làm thế nào ngăn chặn Email Trojan?

Để ngăn chặn Email Trojan, bạn có thể sử dụng tính năng lọc thư rác trong hộp thư đến, không mở tập tin đính kèm không xác định, không click vào các liên kết trong Email không xác định.

Trojan có ảnh hưởng đến dữ liệu cá nhân không?

Tất nhiên là có! Trojan có thể đánh cắp dữ liệu cá nhân như tên người dùng, mật khẩu, thông tin tài khoản ngân hàng, thẻ tín dụng.