CÔNG TY CỔ PHẦN TẬP ĐOÀN TINO

Hotline: 0364 333 333

Việc kiểm tra xem máy tính của bạn đang sử dụng ổ cứng SSD hay HDD là một vấn đề quan trọng, vì hai loại ổ cứng này có những ưu điểm và hạn chế riêng. Ngoài ra, điều...

Bạn đang thắc mắc CHMOD 755, 777 là gì? Vì sao những con số này lại có khả năng ảnh hưởng đến thuộc tính của file hay folder? Không để bạn đợi lâu, chúng ta sẽ cùng nhau tìm...

Một trong những điều đáng sợ nhất của người dùng Internet là bị đánh cắp dữ liệu, thông tin cá nhân. Thậm chí, có nhiều cuộc tấn công mạng nguy hiểm đến mức khiến người dùng bị mất tiền...

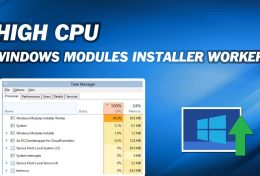

Windows Module Installer Worker là một quy trình liên quan đến hệ điều hành Windows 10 và đôi khi người dùng có thể gặp phải vấn đề về hiệu suất máy tính khi quy trình này sử dụng quá...

Là một trong những thành phần cốt lõi của Business Intelligence (kinh doanh thông minh), Data Warehouse đã góp phần hỗ trợ doanh nghiệp nâng cao hiệu suất hoạt động. Vậy chính xác Data Warehouse là gì? Data Warehouse...

Với sự phát triển nhanh chóng của công nghệ và nhu cầu làm việc từ xa ngày càng tăng, Remote Desktop Protocol (RDP) đã trở thành một giao thức phổ biến trong việc giúp người dùng điều khiển máy...

Sự xuất hiện của DNS over HTTPS đóng vai trò như “chiếc khiên” bảo vệ người dùng trước những rủi ro về bảo mật. Khi thực trạng bị đánh cắp thông tin tăng lên, DNS over HTTPS đã trở...

Trong lĩnh vực công nghệ thông tin, “payload” là một thuật ngữ khá phổ biến đề cập đến dữ liệu hay mã độc đặt trong một gói tin hoặc một tệp tin. Thuật ngữ này thường được sử dụng...

COM Surrogate được dùng để chỉ một quy trình hoạt động quan trọng trong việc xử lý các tệp tin đa phương tiện và các thành phần COM. Tuy nhiên, quy trình này cũng có một số hạn chế...

Với khả năng hỗ trợ máy tính vận hành ổn định và trơn tru, trình điều khiển thiết bị đã trở thành một yếu tố quan trọng đối với mọi người dùng. Vậy trình điều khiển thiết bị gọi...

Ngoài các phần mềm độc hại như Locky Ransomware, Computer Worms hay Trojan Horses Attacking, Macro Virus cũng là một mối đe dọa lớn đối với người dùng máy tính. Loại virus này có thể phá hoại toàn bộ...

Được tìm thấy lần đầu vào năm 2016 và giống hầu hết các “chủng” ransomware khác, Locky xuất hiện trong tệp đính kèm Email. Điểm đặc biệt là Locky “ngụy trang” dưới dạng hóa đơn hoặc các yêu cầu...