Firewall (Tường lửa) là gì?

Tường lửa là một hệ thống bảo mật theo dõi và kiểm soát lưu lượng mạng dựa trên một bộ quy tắc bảo mật. Tường lửa thường ngồi giữa một mạng đáng tin cậy và một mạng không tin cậy; thông thường, mạng không tin cậy là Internet. Ví dụ, các mạng văn phòng thường sử dụng tường lửa để bảo vệ mạng của họ khỏi các mối đe dọa trực tuyến.

Tường lửa quyết định có cho phép lưu lượng đến và đi đi qua hay không. Chúng có thể được tích hợp vào phần cứng, phần mềm hoặc kết hợp cả hai. Thuật ngữ ‘tường lửa’ thực sự được mượn từ một thực tế xây dựng xây dựng các bức tường ở giữa hoặc thông qua giữa các tòa nhà được thiết kế để chứa một đám cháy. Tương tự, tường lửa mạng hoạt động để chứa các mối đe dọa trực tuyến.

Tại sao nên sử dụng tường lửa?

Trường hợp sử dụng chính cho tường lửa là bảo mật. Tường lửa có thể chặn lưu lượng độc hại đến trước khi nó truy cập mạng, cũng như ngăn thông tin nhạy cảm rời khỏi mạng.

Tường lửa cũng có thể được sử dụng để lọc nội dung. Ví dụ, một trường học có thể định cấu hình tường lửa để ngăn người dùng trên mạng của họ truy cập tài liệu người lớn. Tương tự, ở một số quốc gia, chính phủ điều hành một tường lửa có thể ngăn mọi người trong quốc gia đó truy cập vào một số phần nhất định của Internet.

Bài viết này sẽ tập trung vào tường lửa được cấu hình để bảo mật, trong đó có một số loại.

Các loại tường lửa khác nhau là gì?

Tường lửa dựa trên proxy:

Đây là các proxy * nằm ở giữa máy khách và máy chủ . Khách hàng kết nối với tường lửa và tường lửa kiểm tra các gói gửi đi, sau đó nó sẽ tạo kết nối đến người nhận dự định (máy chủ web). Tương tự, khi máy chủ web cố gắng gửi phản hồi đến máy khách, tường lửa sẽ chặn yêu cầu đó, kiểm tra các gói và sau đó gửi phản hồi đó trong một kết nối riêng giữa tường lửa và máy khách. Tường lửa dựa trên proxy ngăn chặn hiệu quả kết nối trực tiếp giữa máy khách và máy chủ.

Một tường lửa dựa trên proxy giống như một bouncer tại một quán bar. Bouncer này dừng khách trước khi họ vào quán bar để đảm bảo rằng họ không bị thiếu, vũ trang, hoặc bằng bất kỳ cách nào khác là mối đe dọa cho quán bar và khách hàng quen của nó. Bouncer cũng dừng những khách hàng quen trên đường ra để đảm bảo rằng họ có một cách an toàn để về nhà và không có kế hoạch uống rượu và lái xe.

Nhược điểm của việc có một bouncer tại quán bar là khi rất nhiều người đang cố gắng vào hoặc rời khỏi quán bar cùng một lúc, sẽ có một hàng dài và một vài người sẽ gặp phải sự chậm trễ. Tương tự, một nhược điểm lớn của tường lửa dựa trên proxy là nó có thể gây ra độ trễ , đặc biệt là trong thời gian lưu lượng truy cập lớn.

* Proxy là một máy tính hoạt động như một cổng giữa mạng cục bộ và mạng lớn hơn, chẳng hạn như Internet.

Tường lửa nhà nước:

Trong khoa học máy tính, ứng dụng ‘stateful’ là ứng dụng lưu dữ liệu từ các sự kiện và tương tác trước đó. Tường lửa trạng thái lưu thông tin liên quan đến các kết nối mở và sử dụng thông tin này để phân tích lưu lượng đến và đi, thay vì kiểm tra từng gói. Bởi vì họ không kiểm tra mọi gói tin, tường lửa trạng thái nhanh hơn tường lửa dựa trên proxy.

Tường lửa nhà nước dựa vào rất nhiều bối cảnh khi đưa ra quyết định. Ví dụ: nếu tường lửa ghi lại các gói gửi đi trên một kết nối yêu cầu một loại phản hồi nhất định, nó sẽ chỉ cho phép các gói đến trên kết nối đó nếu chúng cung cấp loại phản hồi được yêu cầu.

Tường lửa có trạng thái cũng có thể bảo vệ các cổng * bằng cách giữ tất cả chúng đóng trừ khi các gói đến yêu cầu quyền truy cập vào một cổng cụ thể. Điều này có thể giảm thiểu một cuộc tấn công được gọi là quét cổng.

Một lỗ hổng được biết đến liên quan đến tường lửa nhà nước là chúng có thể bị thao túng bằng cách lừa khách hàng yêu cầu một loại thông tin nhất định. Khi khách hàng yêu cầu phản hồi đó, kẻ tấn công có thể gửi các gói độc hại phù hợp với tiêu chí đó thông qua tường lửa. Ví dụ: các trang web không an toàn có thể sử dụng mã JavaScript để tạo các loại yêu cầu giả mạo này từ trình duyệt web.

* Cổng mạng là vị trí gửi thông tin; nó không phải là một nơi vật lý mà là một điểm cuối truyền thông.

Tường lửa thế hệ tiếp theo (NGFW):

Đây là những tường lửa có khả năng của tường lửa truyền thống nhưng cũng sử dụng một loạt các tính năng được thêm vào để giải quyết các mối đe dọa trên các lớp khác của Mô hình OSI . Một số tính năng dành riêng cho NGFW bao gồm:

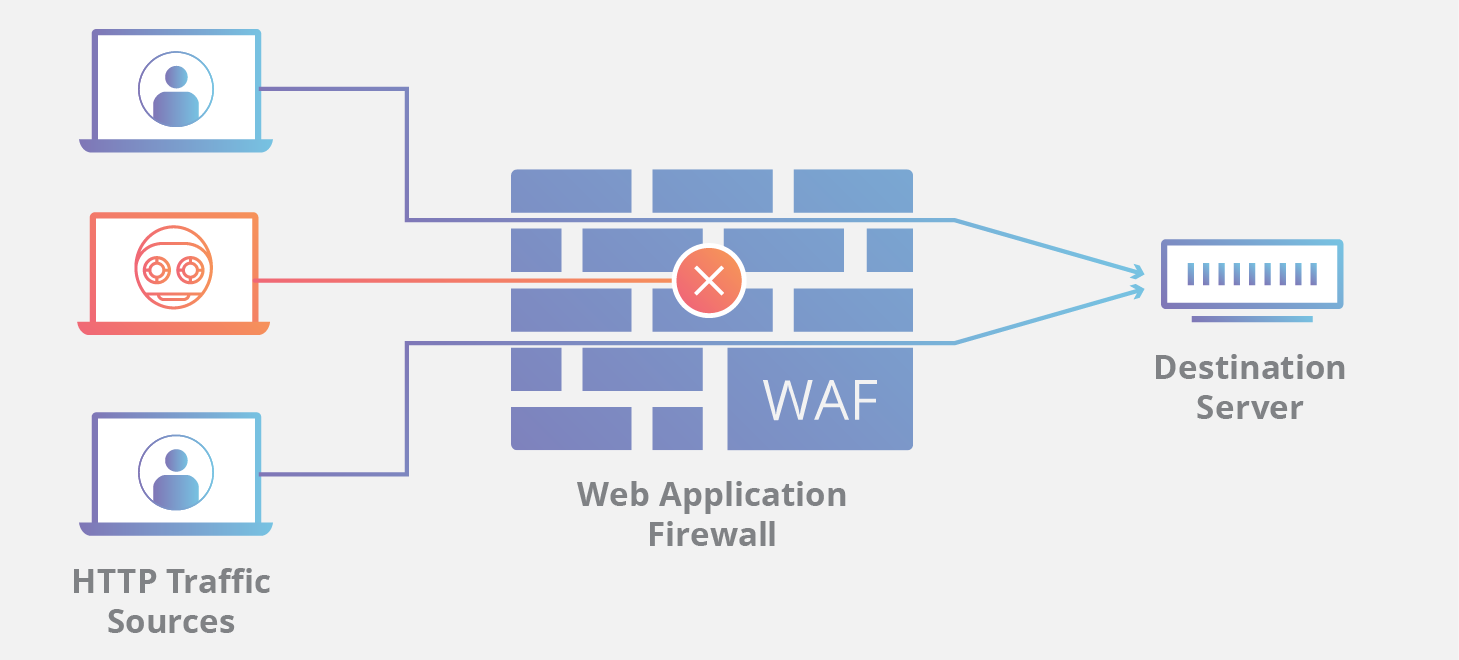

WAFs giúp bảo vệ các ứng dụng web khỏi người dùng độc hại. WAF giúp bảo vệ các ứng dụng web bằng cách lọc và giám sát lưu lượng HTTP giữa ứng dụng web và Internet. Nó thường bảo vệ các ứng dụng web từ các cuộc tấn công như cross-site giả mạo , cross-site-scripting (XSS) , tập tin bao gồm, và SQL injection , trong số những người khác.

Bằng cách triển khai WAF trước một ứng dụng web, một tấm khiên được đặt giữa ứng dụng web và Internet. Mặc dù tường lửa dựa trên proxy bảo vệ danh tính của máy khách bằng cách sử dụng một trung gian, WAF là một loại proxy ngược , bảo vệ máy chủ khỏi bị phơi nhiễm bằng cách cho khách hàng đi qua WAF trước khi đến máy chủ.

WAF hoạt động thông qua một bộ quy tắc thường được gọi là chính sách. Các chính sách này nhằm bảo vệ chống lại các lỗ hổng trong ứng dụng bằng cách lọc ra lưu lượng độc hại. Giá trị của WAF một phần đến từ tốc độ và dễ dàng thực hiện sửa đổi chính sách, cho phép phản ứng nhanh hơn với các vectơ tấn công khác nhau; trong cuộc tấn công DDoS , việc giới hạn tốc độ có thể được thực hiện nhanh chóng bằng cách sửa đổi các chính sách WAF. Các sản phẩm WAF thương mại như Tường lửa ứng dụng web của Cloudflare bảo vệ hàng triệu ứng dụng web khỏi các cuộc tấn công mỗi ngày.