Trong lĩnh vực an ninh máy tính và lập trình, Buffer Overflow là một lỗi rất phổ biến. Không chỉ làm ứng dụng ngừng hoạt động và mất dữ liệu, lỗi này còn ẩn chứa nhiều rủi ro bảo mật khác khi hacker có thể lợi dụng để tấn công kiểm soát hệ thống. Trong bài viết này, chúng ta sẽ cùng nhau tìm hiểu cụ thể Buffer Overflow là gì cũng như biện pháp để ngăn ngừa lỗi này xảy ra.

Đôi nét về Buffer Overflow

Buffer Overflow là gì?

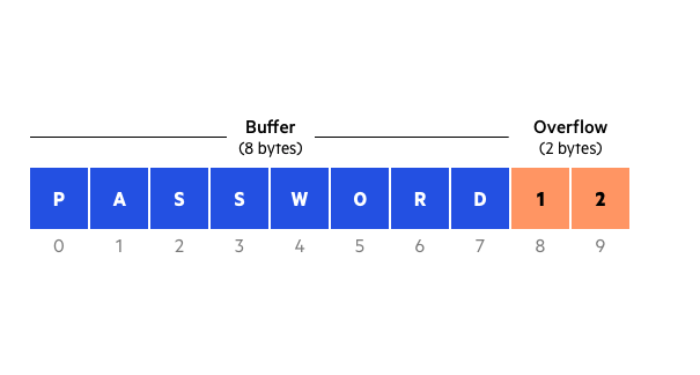

Bộ đệm (Buffer) là vùng bộ nhớ tạm thời có vai trò lưu trữ dữ liệu trong khi chúng đang được chuyển từ vị trí này sang vị trí khác. Buffer Overflow hay tràn bộ đệm là lỗi xảy ra khi khối lượng dữ liệu vượt quá khả năng lưu trữ của bộ đệm. Điều này khiến dữ liệu thừa tràn vào các vị trí bộ nhớ liền kề và làm hỏng hoặc ghi đè dữ liệu ở các vị trí đó.

Nguyên nhân xảy ra lỗi Buffer Overflow thường là do dữ liệu đầu vào không đúng định dạng hoặc không phân bổ đủ không gian cho bộ đệm. Lỗi này có thể ảnh hưởng đến tất cả các loại phần mềm, khiến cho chương trình bị ngừng hoạt động, mất dữ liệu hoặc trả kết quả không chính xác. Ngoài ra, đây còn là một trong những lỗ hổng bảo mật phần mềm rất phổ biến. Các hacker có thể khai thác để tấn công hệ thống.

Tấn công Buffer Overflow là gì?

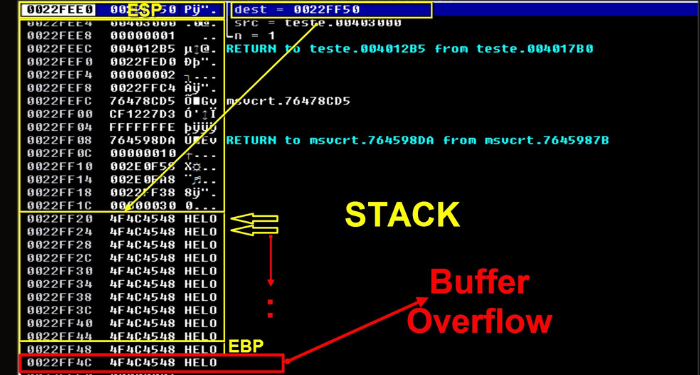

Các kỹ thuật khai thác Buffer Overflow mà hacker sử dụng thường phụ thuộc vào kiến trúc và hệ điều hành của bạn. Phương pháp được dùng phổ biến đó là những kẻ tấn công cố gắng gửi mã độc hại thông qua tài liệu hướng dẫn mới của phần mềm. Từ đó, họ sẽ có quyền truy cập vào hệ thống công nghệ thông tin (CNTT) của bạn.

Nếu biết cách bố trí bộ nhớ của chương trình, hacker có thể cấp những dữ liệu đầu vào mà bộ đệm không thể lưu trữ và ghi đè các khu vực chứa mã thực thi để thay thế bằng mã của riêng họ. Điều này sẽ làm hỏng các tệp hiện có, máy tính bị chiếm quyền điều khiển hoặc làm lộ dữ liệu.

Buffer Overflow có thể tồn tại trong cả máy chủ ứng dụng và máy chủ web, đặc biệt là các ứng dụng web sử dụng thư viện đồ họa.

Các loại tấn công Buffer Overflow phổ biến

- Stack Overflow Attack: Đây là dạng tấn công Buffer Overflow phổ biến nhất. Cách tiếp cận dựa trên Stack xảy ra khi kẻ tấn công gửi dữ liệu có chứa mã độc đến một ứng dụng, sau đó, ứng dụng này sẽ lưu trữ dữ liệu trong bộ đệm Stack và ghi đè lên dữ liệu hiện có.

- Heap Overflow Attack: Cách tấn công này khó thực hiện hơn so với Stack Overflow Attack. Heap Overflow Attack thường nhắm vào dữ liệu ở trong một vùng bộ nhớ mở.

- Integer Overflow Attack: Trường hợp này xuất hiện khi thực hiện một phép toán đưa ra kết quả là một số nguyên quá lớn nên kiểu dữ liệu số nguyên (integer) không thể lưu trữ được. Từ đó sẽ dẫn đến Buffer Overflow.

- Unicode Overflow: Kiểu tấn công này tạo một Buffer Overflow bằng cách chèn các ký tự Unicode vào Input dự kiến của các ký tự ASCII. Vì ASCII và Unicode đều là những tiêu chuẩn mã hóa để máy tính có thể hiển thị văn bản. Tuy nhiên, ASCII chỉ có kí tự của các nước phương Tây trong khi Unicode hỗ trợ hầu hết mọi ký tự ở trên thế giới.

Hệ quả của một cuộc tấn công Buffer Overflow là gì?

- Sự cố hệ thống: Một cuộc tấn công Buffer Overflow thường sẽ dẫn đến sự cố hệ thống, các chương trình trả kết quả sai và bị đưa vào một vòng lặp vô hạn.

- Mất quyền kiểm soát truy cập: Tấn công Buffer Overflow cho phép hacker sử dụng mã tù y ý để kiểm soát truy cập và mã này thường nằm ngoài phạm vi chính sách bảo mật của chương trình.

- Các vấn đề bảo mật khác: Kẻ tấn công có thể sử dụng Buffer Overflow để khai thác các lỗ hổng và phá hoại các dịch vụ bảo mật khác.

Các phương pháp phòng tránh Buffer Overflow

Buffer Overflow thường xảy ra với các đối tượng nào?

Các lỗ hổng bảo mật của Buffer Overflow xuất hiện phổ biến những ngôn ngữ lập trình như C hay C++. Vì những ngôn ngữ này thường bỏ qua tính bảo mật để đổi lấy sự hiệu quả, đồng thời cũng không kiểm soát truy cập bộ nhớ.

Tuy nhiên, những ngôn ngữ lập trình bậc cao như Python, PHP, Perl, C#, Java hay JavaScript cũng nên chú trọng phòng chống tấn công Buffer Overflow mặc dù tỷ lệ xảy ra thấp hơn.

Các hệ điều hành hiện nay đều có khả năng bảo vệ Buffer Overflow, nhưng hầu hết các Web server, App server và môi trường ứng dụng web đều có khả năng bị tấn công. Tuy nhiên, một số môi trường được thiết kế để phiên dịch những ngôn ngữ như Java hay Python sẽ miễn nhiễm với tấn công Buffer Overflow.

Làm thế nào để ngăn chặn Buffer Overflow?

Các nhà phát triển ứng dụng có thể ngăn chặn lỗi Buffer Overflow bằng cách xây dựng các biện pháp bảo mật vào mã phát triển của họ, sử dụng các ngôn ngữ lập trình cấp cao có tích hợp sẵn tính năng bảo vệ, đồng thời, thường xuyên kiểm tra mã để phát hiện và sửa lỗi.

Một trong những cách để ngăn chặn Buffer Overflow là tránh sử dụng các hàm thư viện tiêu chuẩn chưa được kiểm tra giới hạn, bao gồm get, scanf và strcpy.

Nhìn chung, 3 phương pháp bảo vệ Buffer Overflow phổ biến là: Address space randomization (ASLR), Ngăn chặn thực thi dữ liệu và Structured exception handler overwrite protection (SEHOP).

Phương pháp Address space randomization (ASLR)

Để tấn công Buffer Overflow, hacker cần biết mã thực thi nằm ở đâu. ASLR sẽ giúp mã di chuyển xung quanh các vị trí của vùng dữ liệu để ngẫu nhiên hóa không gian địa chỉ. Điều này làm cho các cuộc tấn công gần như không thể.

Ngăn chặn thực thi dữ liệu

Phương pháp này ngăn chặn một cuộc tấn công có thể chạy mã trong các vùng không thực thi bằng cách gắn cờ các vùng bộ nhớ là thực thi hoặc không thực thi.

Structured exception handler overwrite protection (SEHOP)

SEHOP ngăn không cho mã độc có thể tấn công SEH (Ngoại lệ có cấu trúc) – một hệ thống được tích hợp để quản lý các ngoại lệ (exception) của phần cứng và phần mềm.

Hy vọng qua bài viết này, bạn sẽ biết lỗi Buffer Overflow là gì cũng như nguyên nhân và cách phòng tránh lỗi khi phát triển ứng dụng. Chúc bạn thành công!

Những câu hỏi thường gặp

Ghi đè là gì?

Trong môi trường máy tính, ghi đè được hiểu là ghi lên dữ liệu đã xóa bằng dữ liệu mới. Khi dữ liệu bị xóa theo cách thông thường trên ổ cứng, chúng sẽ không bị biến mất hoàn toàn khỏi ổ cứng, khu vực chứa dữ liệu vừa bị xóa sẽ được đánh dấu là trống và được phép ghi dữ liệu mới lên đó. Đè càng nhiều dữ liệu thì khả năng khôi phục càng thấp và có thể sẽ không khôi phục những dữ liệu đã bị ghi đè được.

Làm sao để phát hiện lỗi Buffer Overflow?

Cách lý tưởng nhất để phát hiện là lỗi Buffer Overflow dùng chương trình C hoặc C++ để biết được thông tin về kích thước của dữ liệu trong mã nguồn.

Buffer Overflow có thể xảy ra trên hệ điều hành nào?

Mac OSX, Windows và Linux đều sử dụng mã được viết bằng C và C ++. Do đó, các hệ điều hành này đều có khả năng gặp phải lỗi Buffer Overflow.

Có những biện pháp nào để bảo vệ web và ứng dụng khổi các cuộc tấn công?

Để bảo vệ website và ứng dụng khỏi các thể loại tấn công khác nhau, bạn có thể áp dụng các biện pháp như:

- Bảo vệ DDoS

- Bật tường lửa cho Web Application Firewall

- Quản lý bot

- Bảo mật API

- Sử dụng Runtime Application Self-Protection (RASP)

- Sử dụng các ứng dụng Attack Analytics